2019强网杯部分miscweb

标签:

0x01 前言前两天菜鸡+x和几个大哥算是正式参加了一次ctf的线上赛,也是第一次参加这种比赛(前一段时间巨佬也给了我们一个西班牙的比赛,不过不算是正式参赛,做题的时候,比赛已经结束了),没想到出师不利,菜的一B,除了一个证明你签了到的签到题,一道题也没有弄出来,今天的我也是一个卑微的弟弟啊!比赛结束了,大佬们开始放writeup了,准备有些题目还是再看一看,复现一下。

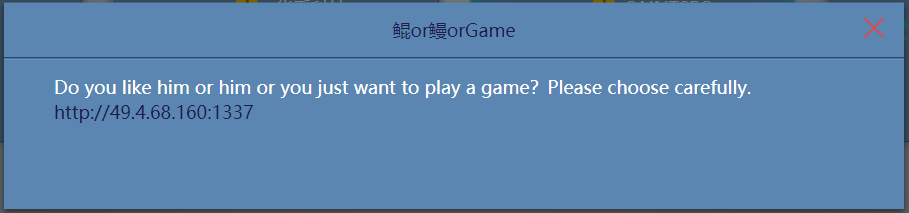

0x02 鲲or鳗orGame最先开始做的便是这道MISC的题目“鲲or鳗orGame”

进入网站后,发现鲲or鳗orGame有3个选项

鲲和鳗打开分别有一段mp3就是鸡你太美和大碗宽面

听音频除了其中一首歌前面加了几秒的键盘敲击声都没什么区别,用Audacity打开查看频谱也没有发现问题,WinHex二进制分析也没有发现什么特殊的地方,尝试使用MP3Stego提取文件,也没有找到密码,也没看到什么提示,就很是难受,就转向去分析游戏游戏如图,看了就知道怎么玩

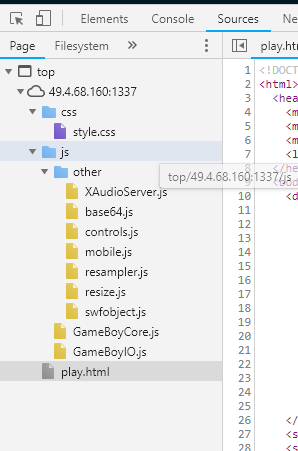

完了几把,发现难度还是那么大,难受.jpg,查看网页源码,就是一堆js文件

没有看出区别后,我还是觉得mp3会有问题,一直分析了好久,都没有结果

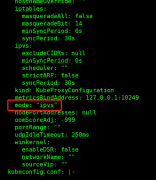

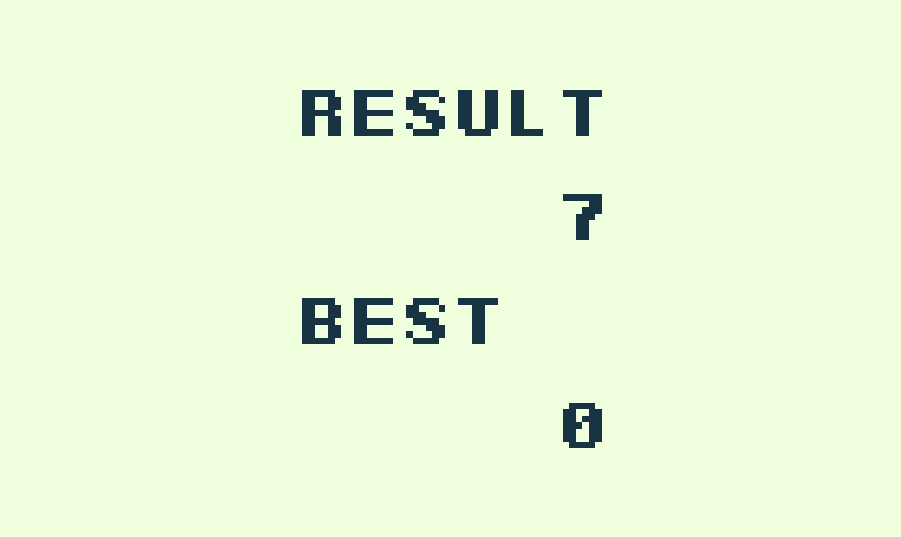

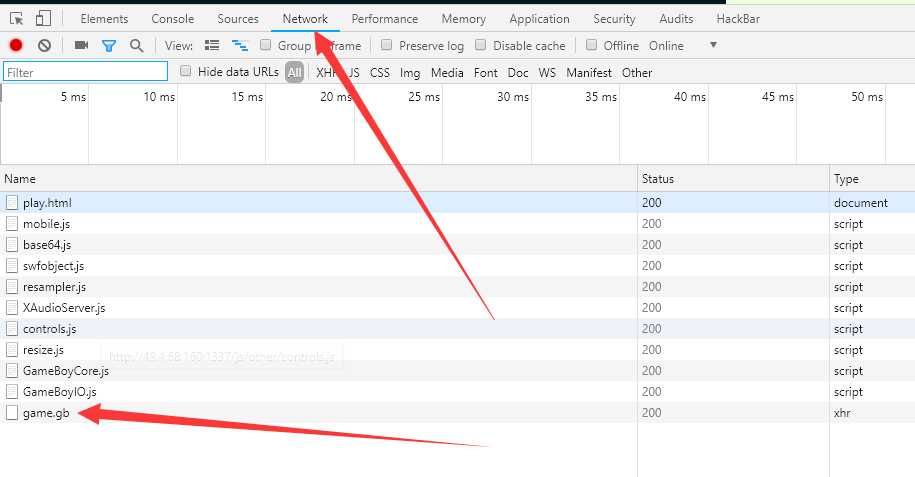

比赛结束后放出了wp,看了后才明白怎么弄,在游戏页面加载时还有一个gb文件

将文件按目录全部保存到本地,使用VisualBoyAdvance模拟器可以打开这个gb文件,达到本地浏览效果,然且这个模拟器还有金手指功能

打开游戏

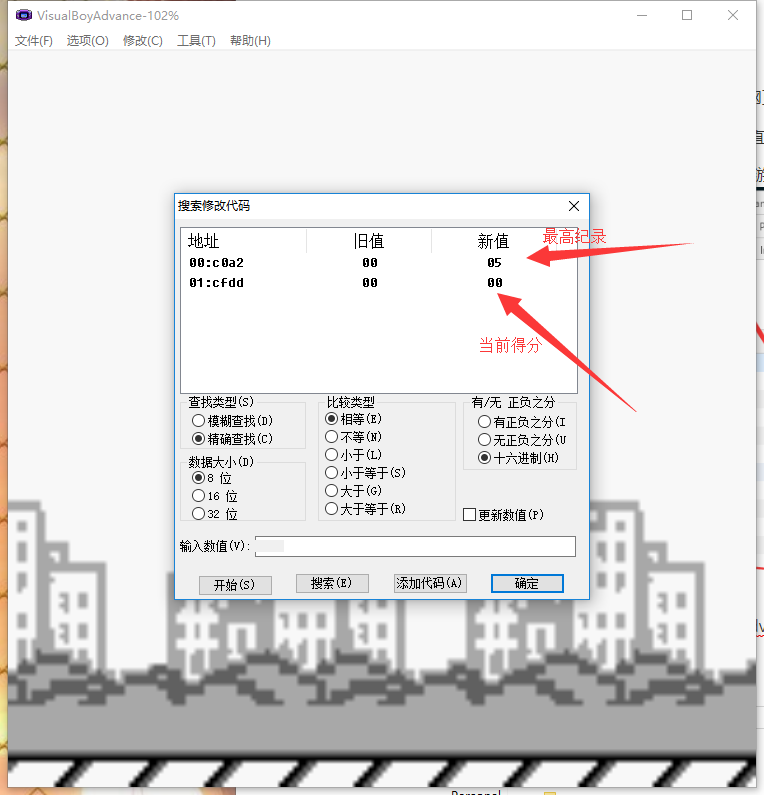

后先打开一个搜索,然后完了几把,通过最高纪录和本次的分,发现主要是两个位置

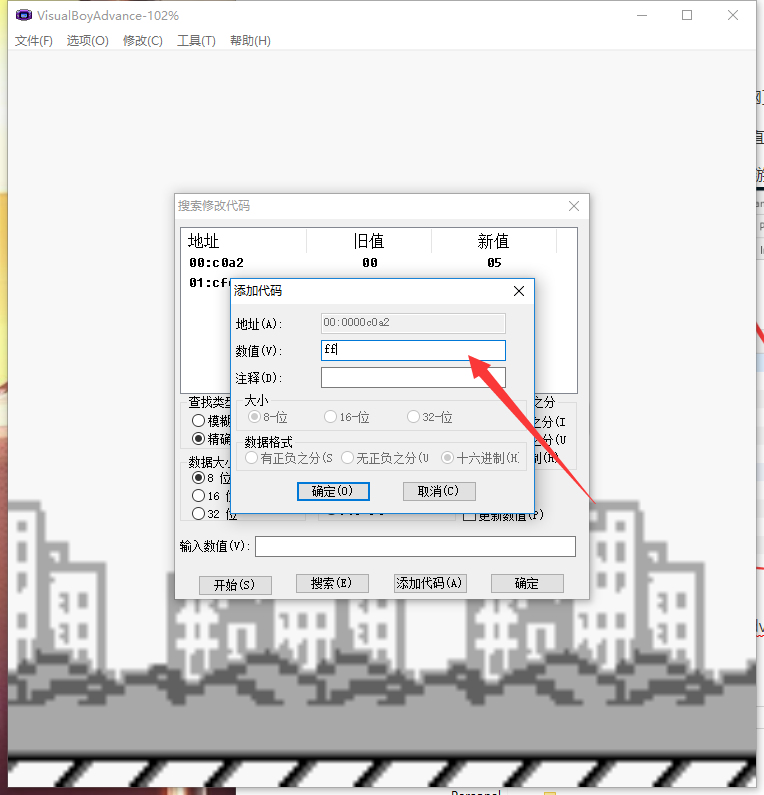

将最高纪录分数改到255,使用16进制表示

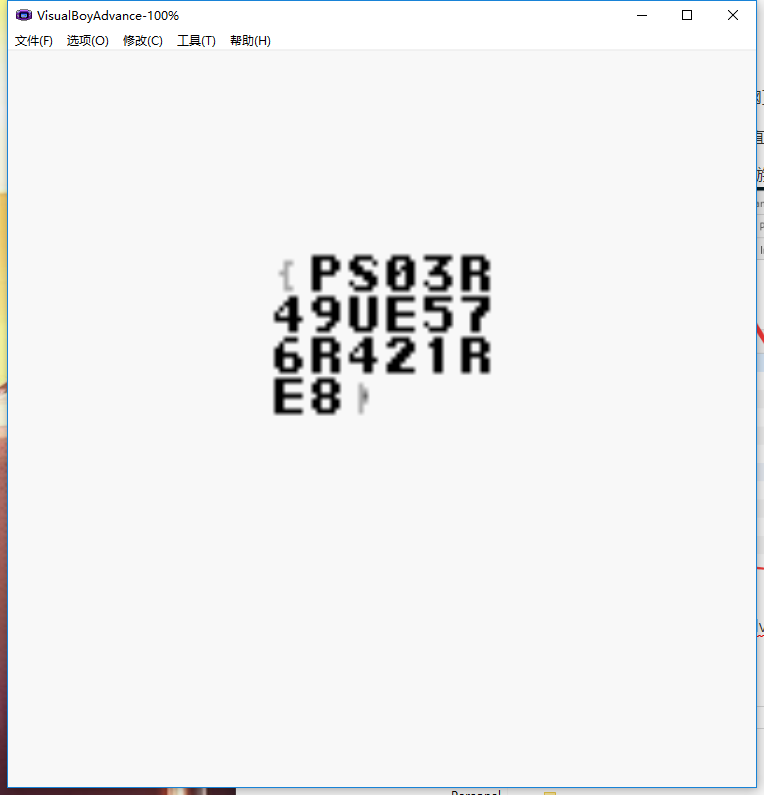

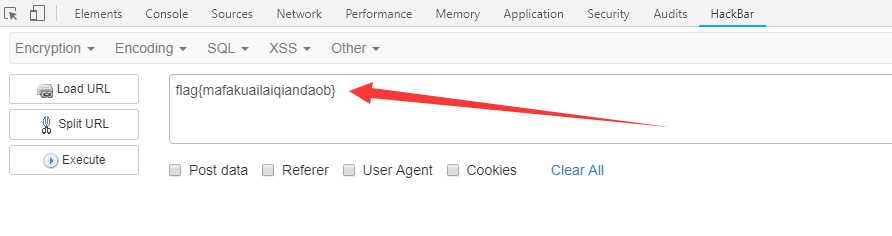

再开一把游戏,不管玩到多少分,都会弹出flag

这道题也是当时看了很久,没有分析出来,看了wp才明白的,附件下载下来,并没有尾缀

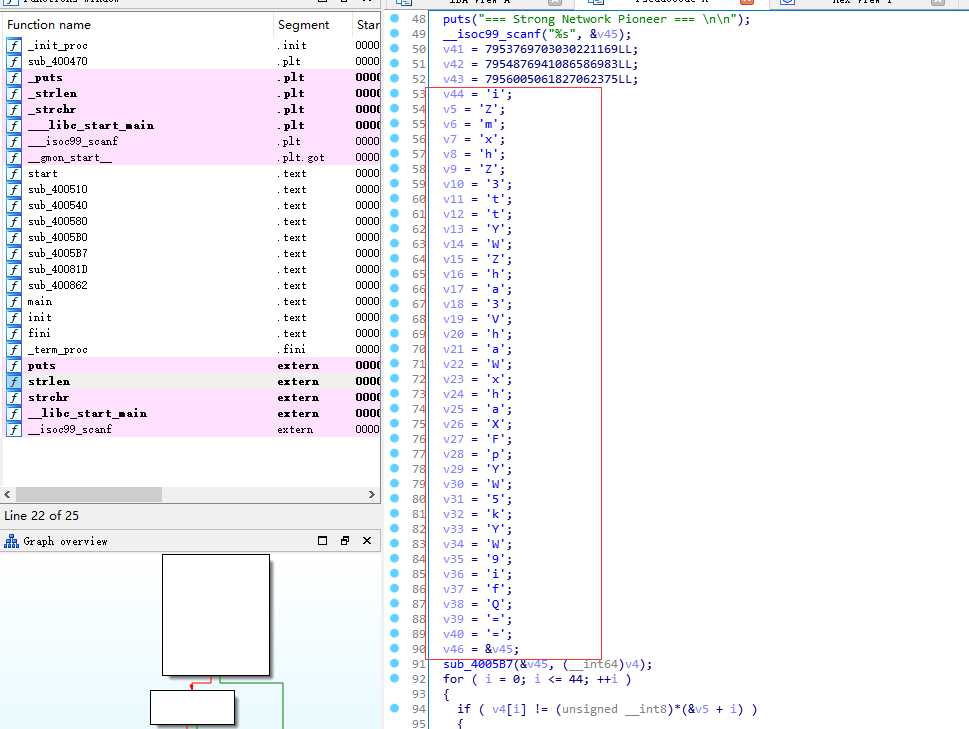

直接拖到IDA中F5,查看main函数,从v44到v40将原本的数字转为字符

发现最后有两个等号,果断Base64,但是第一个v44时int型的,不能计算,只记录后面的

ZmxhZ3ttYWZha3VhaWxhaXFpYW5kYW9ifQ== base64 Decode

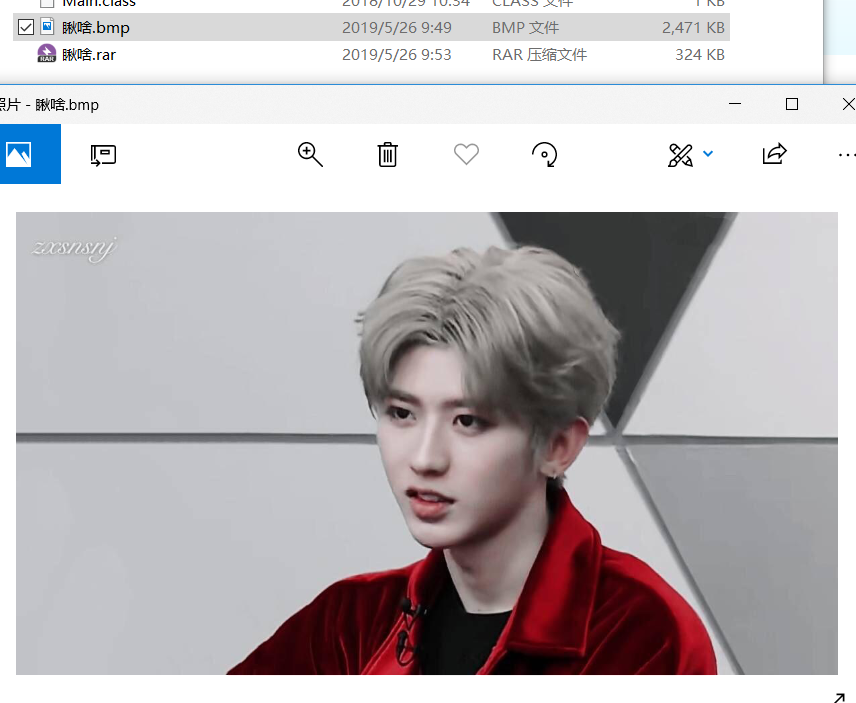

附件下载下来解压后,是一个名字为“瞅啥”的rar压缩包,解压后,一张鲲的图片

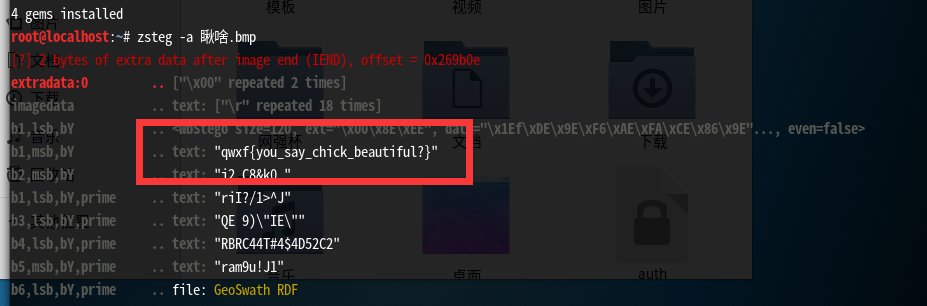

使用zsteg 得到flag

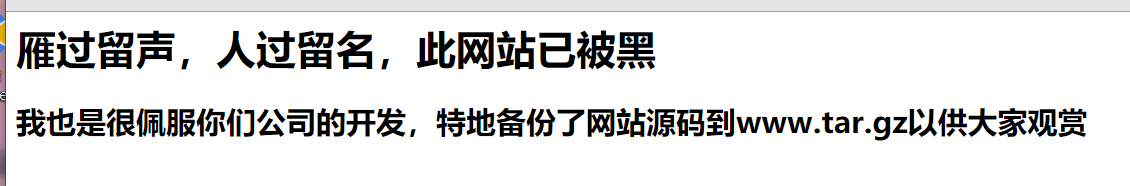

页面打开后如图

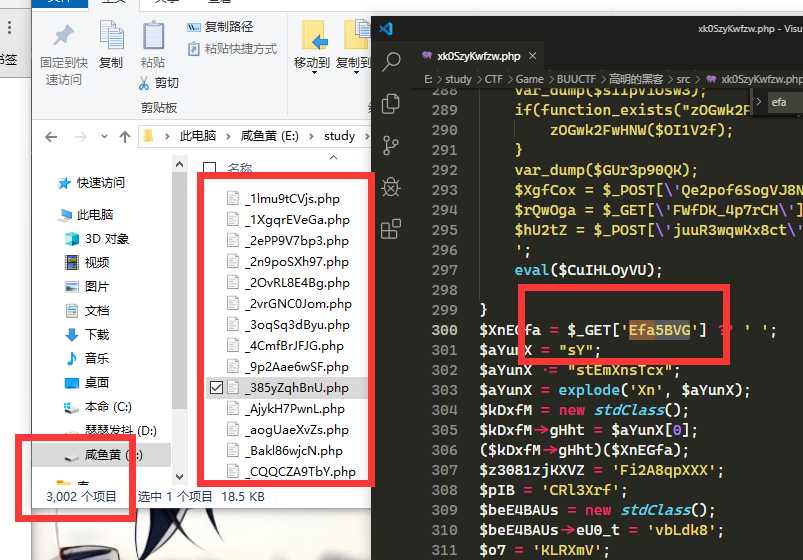

访问 wensite/www.tar.gz 得到源码压缩包,解压后3002个命名奇特的文件,而且每个文件打开都是很奇怪的代码

温馨提示: 本文由杰米博客推荐,转载请保留链接: https://www.jmwww.net/file/web/9923.html

- 上一篇:Chromium for mac(谷歌网页浏览器)

- 下一篇:webpack配置详解