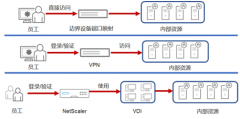

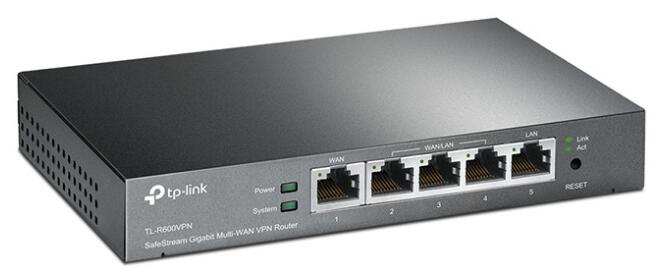

“经典”缝隙打开TP-Link的SafeStream千兆宽带VPN路由器进行打击

思科Talos的研究人员已经在TP-Link的SafeStream千兆宽带VPN路由器(TL-R600VPN)中发明了四个严重的缝隙。所有这四个城市影响设备的HTTP处事器,并可能导致拒绝处事,信息泄露和长途代码执行。

关于缝隙

这些缺陷会影响TP-Link TL-R600VPN,硬件版本2和3。

分袂编号为CVE-2018-3948和CVE-2018-3949,可以通过未经身份验证的Web请求和特制URL触发可用于DoS和信息泄露的缝隙。

两个RCE缺陷 - CVE-2018-3950和CVE-2018-3951 - 只能在颠末身份验证的会话中使用,这意味着打击者必需登录并且恶意软件必需能够使用正确的根据才华告成安置打击。

不幸的是,对付整个世界而言,许多用户从不变动设备的登录根据,这对付来自同一产品系列的所有设备凡是是不异的。这个事实经常被寻找设备绑缚到僵尸网络中的打击者滥用,并且是比来签署的一些立法试图解决的问题。

研究人员指出: “这些只是最新的例子,这些设备不只容易受到打击,而且还缺乏通用的操纵系统掩护法子,可以减轻缓冲区溢出等缝隙。” “幸运的是,在TL-R600VPN路由器的情况下,导致长途代码执行的关键缝隙需要身份验证。但是,代码可以使用root权限执行。“

考虑到所有这些,以及研究人员已经详细论述了这些缺陷并供给了观点验证缝隙操作代码的事实,这些设备的打点员可以很好地下载并实施制造商供给的固件更新来堵塞这些缝隙。

温馨提示: 本文由Jm博客推荐,转载请保留链接: https://www.jmwww.net/py/14368.html

- 上一篇:Make-A-Wish网站被妥协以提供加密劫持脚本

- 下一篇:隐私法不理解酬报错误