视频演示内存掩护技术如何防护UAF缝隙

注:视频中所涉及的相关缝隙已被官方修复,本文仅限演示内存掩护技术检测UAF缝隙成果使用。

关于UAF缝隙的道理,在网上可以找到很多分析文章,从字面含义Use After Free释放重引用来解释,其成因可以描述为一块内存被释放了之后又被使用,又被使用会引发各类奇怪的现象,这个功效是不成预测的,因为不知道会产生什么,打击者可以精心结构恶意代码并操作缝隙来转变措施流程,到达劫持措施执行流程的目的。

2010年的Operation Aurora(极光步履)打击就是一个范例的操作UFA缝隙实施APT打击的例子,打击者通过访谒已删除东西相关联的指针来执行任意代码。打击者以Google和其它约莫20家公司为方针。它是由一个有组织的网络犯法团体精心策划的,目的是永劫间地渗入这些企业的网络并窃取数据。缝隙影响的IE浏览器Microsoft Internet Explorer 6、 6 SP1、7以及8等,在操纵系统Windows 2000 SP4;Windows XP SP2 and SP3;Windows Server 2003 SP2;Windows Vista Gold、SP1以及 SP2; Windows Server 2008 Gold、SP2以及 R2; Windows 7等存在UAF缝隙,并最终拿下具有高级权限的敏感主机。

UAF缝隙属于二进制缝隙的一个类型,计算机措施存在安适缺陷导致打击者恶意结构的数据(如shellcode)进入措施措置惩罚惩罚代码时转变措施原定的执行流程,从而实现粉碎或获取超过原有权限。

而安芯神甲智能内存掩护系统所采纳的基于实时的措施行为监控、内存操纵监控等技术,辅佐企业防御并终止操作缝隙来执行shellcode的打击。计算机体系布局决定了任何数据都需要颠末CPU进行运算,其数据都需要颠末内存进行存储,理论上基于CPU指令集和内存这一层面实现的安适方案可以有效防御所有威胁。

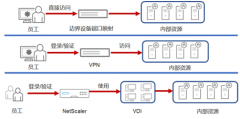

安芯网盾内存掩护技术检测UAF缝隙操作演示示例:

检测UAF缝隙演示示例展示了安芯网盾的内存掩护技术,据安芯网盾团队介绍,这只是内存掩护技术所浮现出来的根本能力,而实时防御未知缝隙才是该技术的核心能力,它能保障用户核心业务应用措施只凭据预期的方法运行,切实有效的掩护客户核心业务不被阻断,核心数据资产不被窃取。

温馨提示: 本文由Jm博客推荐,转载请保留链接: https://www.jmwww.net/py/13277.html