然后执行 JS 里的代码

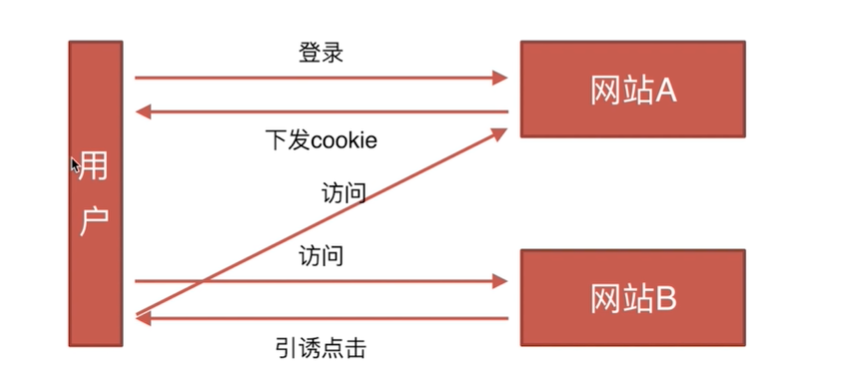

CSRF(Cross-site request forgery):跨站请求伪造。

(1)、打击道理:

如上图,在B网站引诱用户访谒A网站(用户之前登录过A网站,浏览器 cookie 缓存了身份验证信息),

通过挪用A网站的接口打击A网站。

(2)、防御法子:

1)token验证:登陆告成后处事器下发token令牌存到用户本地,再次访谒时要主动发送token,浏览器只能主动发cookie,做不到主动发token

2)referer验证:判断页面来源是否本身站点的页面,,不是不执行请求

3)隐藏令牌: 令牌放在http header头中,而不是链接中

2、XSS 打击:

XSS(Cross Site Scripting):跨域脚本打击。

(1)、打击道理:

不需要你做任何的登录认证,它会通过合法的操纵(好比在url中输入、在评论框中输入),向你的页面注入脚本(可能是js、hmtl代码块等)。

(2)、防御法子:

令xss无法打击,好比对注入的对象进行转义、编码、过滤、校正等。

3、区别:

CSRF:需要用户先登录网站A,获取 cookie。XSS:不需要登录。

CSRF:是操作网站A自己的缝隙,去请求网站A的api。XSS:是向网站 A 注入 JS代码,然后执行 JS 里的代码,篡改网站A的内容。

web安适(xss打击和csrf打击)

温馨提示: 本文由Jm博客推荐,转载请保留链接: https://www.jmwww.net/file/web/30166.html

![[转]Node.js中package.json中^和~的区别 [转]Node.js中package.json中^和~的区别](/uploads/allimg/200519/054J34453_lit.png)